近期,不少飞牛私有云(fnOS)用户反馈设备遭到恶意入侵,这一突发安全事件在 NAS 圈内引发了不小的震动。作为一名深度用户,我在复盘自己设备的安全策略时,发现了 fnOS 防火墙配置中一个极其隐蔽且致命的逻辑漏洞。今天这篇文章,将为你提供官方紧急查杀方案,并深度解析如何通过“正确”的防火墙配置,守住你数据的最后一道防线。

一、 止损第一步:官方紧急查杀脚本

如果你担心自己的系统已经中招,或者想要进行例行安全排查,飞牛官方已经发布了紧急验证与查杀脚本。该脚本会连接云端病毒库,实时识别并清除已知的恶意变种。

执行步骤:

通过 SSH 连接到你的飞牛 NAS。

输入sudo -i回车,再输入一遍密码回车提权。

然后复制并运行以下命令:

curl -L https://static2.fnnas.com/aptfix/trim-sec -o trim-sec && chmod +x trim-sec && ./trim-sec

提示:官方会随病毒特征变化实时更新规则,建议定期运行一次以确保系统洁净。

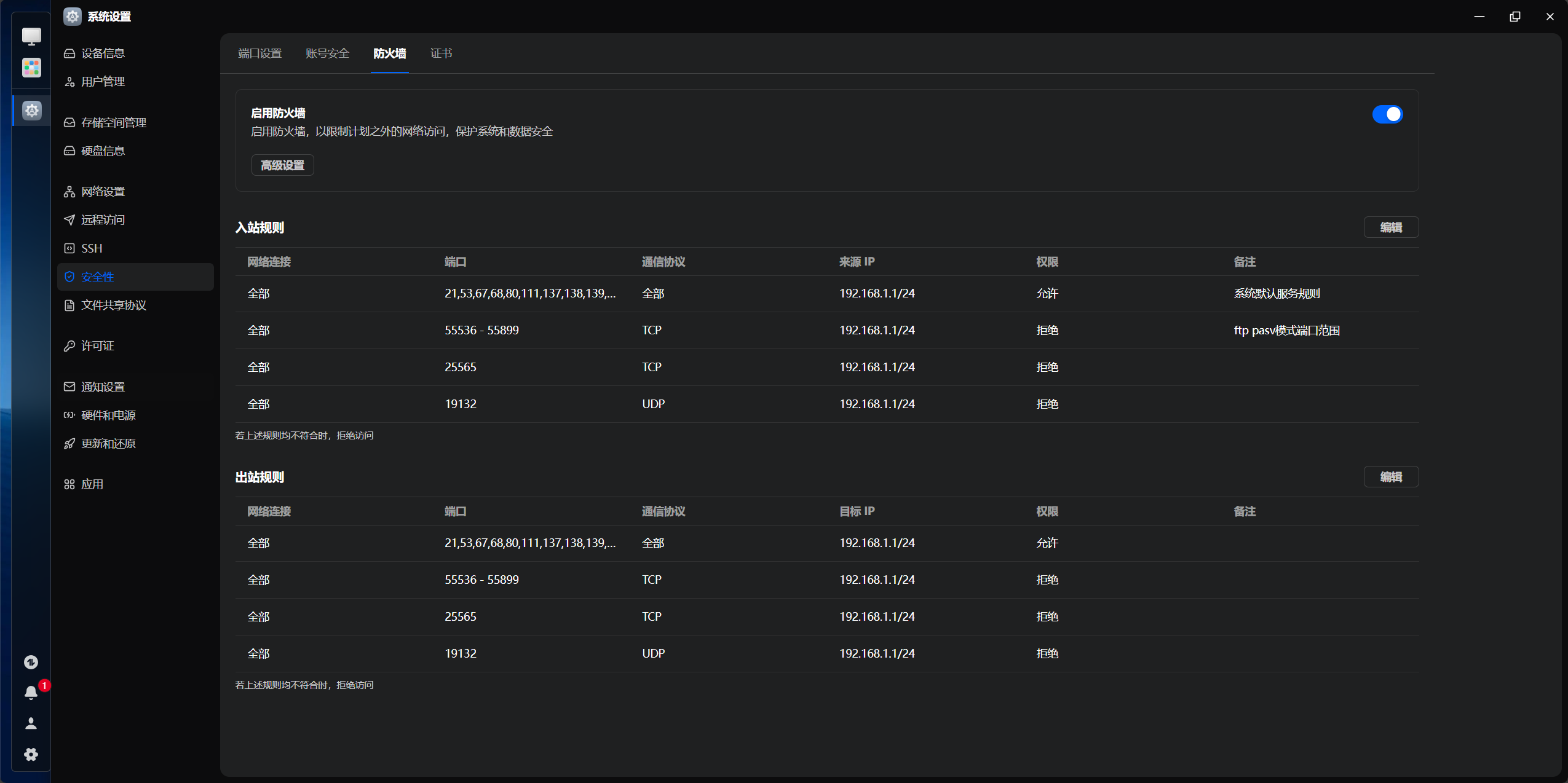

二、 深度复盘:为什么你的防火墙“形同虚设”?

在分析中招原因时,我发现了一个令人惊讶的事实:fnOS 的防火墙初始配置逻辑竟然是“默认允许访问”。在我们惯用的 Debian (ufw) 或 RedHat (firewalld) 系统中,防火墙的核心逻辑应该是:默认拒绝一切入站连接,仅显式允许特定的流量(白名单制度)。

fnOS 防火墙在“若下列规则均不符合时”这一选项上,默认勾选的往往是“允许访问”。这意味着,除非你手动添加了拒绝规则,否则你的所有端口都暴露在公网之下。这哪里是防火墙?这更像是一个“记账本”,记录了你想拦截谁,而没记下的统统放行。

三、 进阶配置:构建“外网不可见”的安全闭环

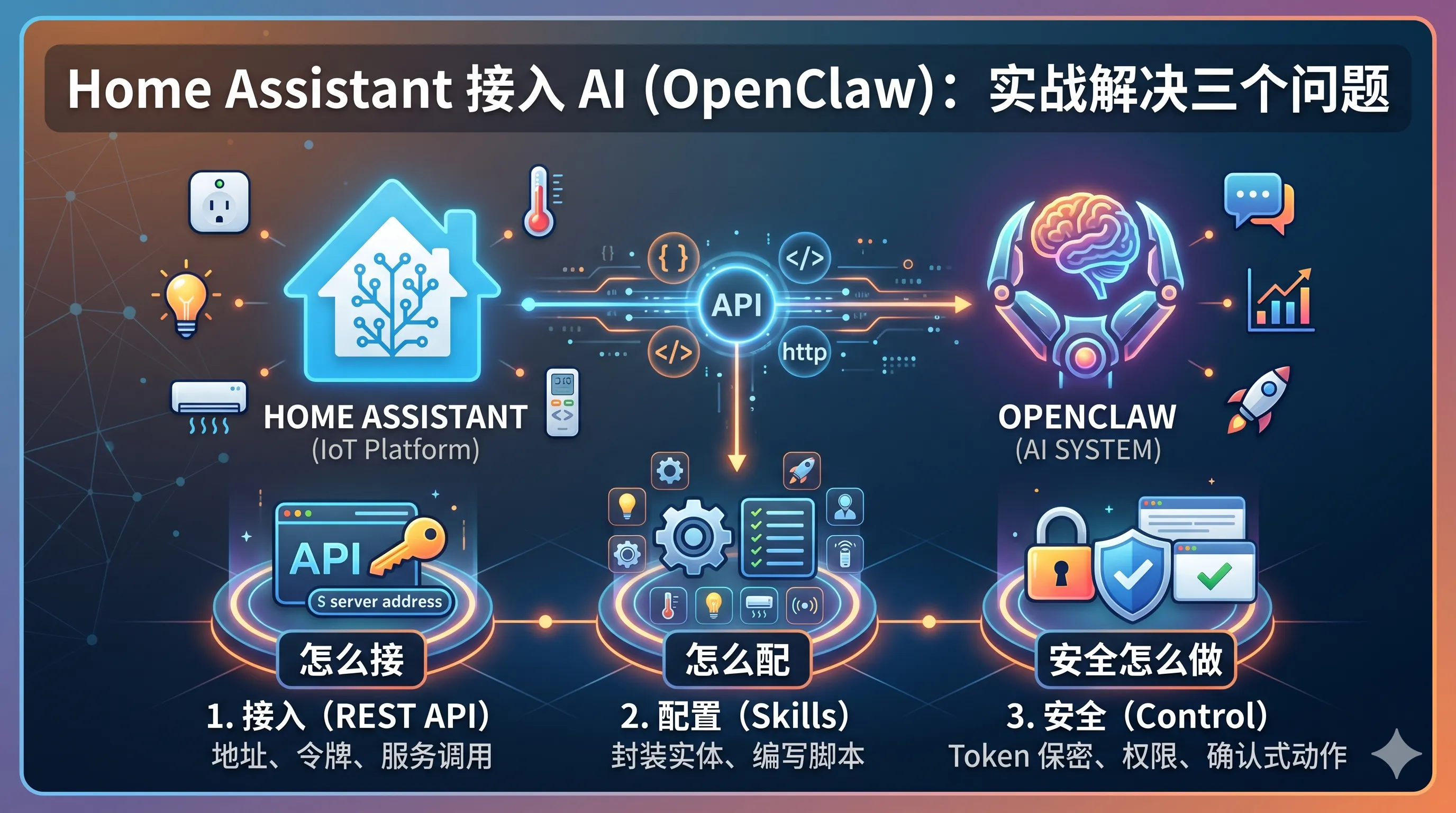

为了彻底杜绝此类风险,我建议大家参考我目前的配置方案:Lucky DDNS 反向代理 + 雷池 WAF 联动。核心思路是:防火墙阻断一切公网直接入站。

1. 修正防火墙逻辑

在“编辑入站规则”界面,请务必将“若下列规则均不符合时”修改为 “拒绝访问”。

2. 设置内部白名单

仅允许内网网段(如 192.168.1.1/24)的流量访问所有端口。这样可以确保你在家中使用 NAS 时不受限制,而来自外部公网的直接连接会被防火墙直接丢弃。

3. 使用反代安全穿透

如果你有外网访问需求,不要直接映射面板端口。利用 Lucky 或 穿透工具,将流量收束到特定的安全网关(如雷池 WAF),再通过反向代理转回内网。这样,即便公网扫描到了你的 IP,也无法直接攻击 NAS 的核心系统。

四、 关于 IPv6 扫描与 FNID 的反思

很多玩家使用的是家宽动态 IPv6,理论上 IPv6 地址池巨大,靠盲扫 IP 中招的概率较低。但现实是依然有大批用户受害,这不得不让人心生疑窦:

扫描方式: 攻击者可能通过常见的 PT 客户端(如 QB)列表进行针对性扫描,或者针对特定端口进行全网爆破。

FNID 的角色: 值得注意的是,飞牛在 1.1.18 安全更新后自动关闭了 fnid。作为飞牛目前唯一的收费功能,其在连接链路中扮演的角色以及是否存在潜在的特征暴露,目前官方虽未深究,但我们仍需保持警惕。

最后

NAS 的安全永远是“1”,其他的应用和体验都是后面的“0”。如果你还在使用默认的防火墙配置,请务必现在就去检查并修改为“默认拒绝”模式。安全无小事,别等数据丢失了才后悔莫及。

还没有评论,来说两句吧...