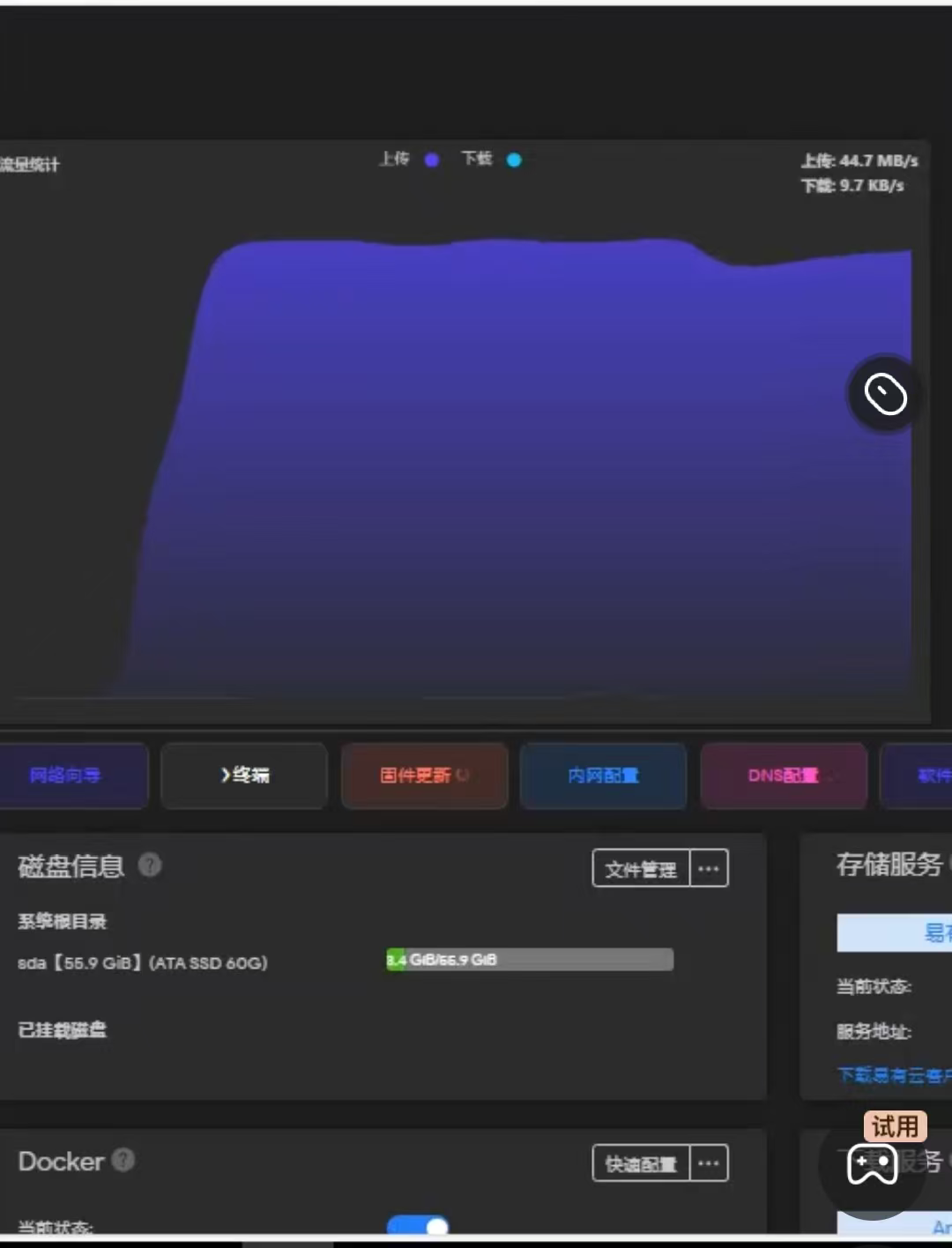

最近一周,很多飞牛 NAS 用户反映家里网络突然变得非常卡,甚至出现频繁丢包。起初大家都以为是宽 subs 运营商或软路由的问题,但当你打开后台,发现上行流量异常飙升(跑满上行),且 TCP 连接数暴增时,请务必提高警惕 。这极有可能是你的 NAS 遭到了针对性的 0day 漏洞攻击 。

作为飞牛的重度用户,我也经历了这次“惊心动魄”的一周。结合官方公告和近期多方爆料,今天带大家复盘这次事件,并提供最全的自查与修复方案。

一、 现象背后:fnOS 究竟遭遇了什么?

根据目前的测绘数据和官方通报,这一轮攻击大约从 2026 年 1 月 22 日开始 。攻击者利用了 fnOS 早期版本中的路径穿越漏洞和 Docker 管理服务接口漏洞 。

定向攻击: 攻击者目标非常明确,木马植入路径和伪造文件命名完全贴合 fnOS 的目录结构 。

危害严重: 攻击者可绕过权限访问 NAS 上的任意文件,包括系统配置和隐私数据 。

设备沦为“肉鸡”: 被感染的设备会被利用对外发起 DDoS 攻击,导致家庭网络不稳定、上行带宽被占满 。

二、 紧急救援:1.1.18 版本全量推送

飞牛团队反应迅速,工程师们连续熬夜通宵,已于 2 月 1 日凌晨紧急上线了 fnOS 1.1.18 公测版 。这是一次关乎系统生死存亡的“补漏洞+大扫除”式更新。

本次更新的核心内容:

系统级查杀: 同步加入了恶意文件扫描与清理逻辑,升级成功即视为完成查杀 。

漏洞封堵: 修复了引发设备异常网络请求的安全漏洞,并提升了应用中心与 Docker 管理服务的安全性 。

内核升级: Linux 内核升级至 6.12.18 #211,增强了系统稳定性 。

特别提醒: 本次更新会优化校验旧版文件共享服务,耗时约 5-10 分钟。如果系统依赖损坏,可能会收到多次更新提示,请务必耐心完成全部升级 。

三、 个人用户如何自查与修复?

如果你目前网络异常,或者担心自己已经“中招”,请按照以下步骤操作:

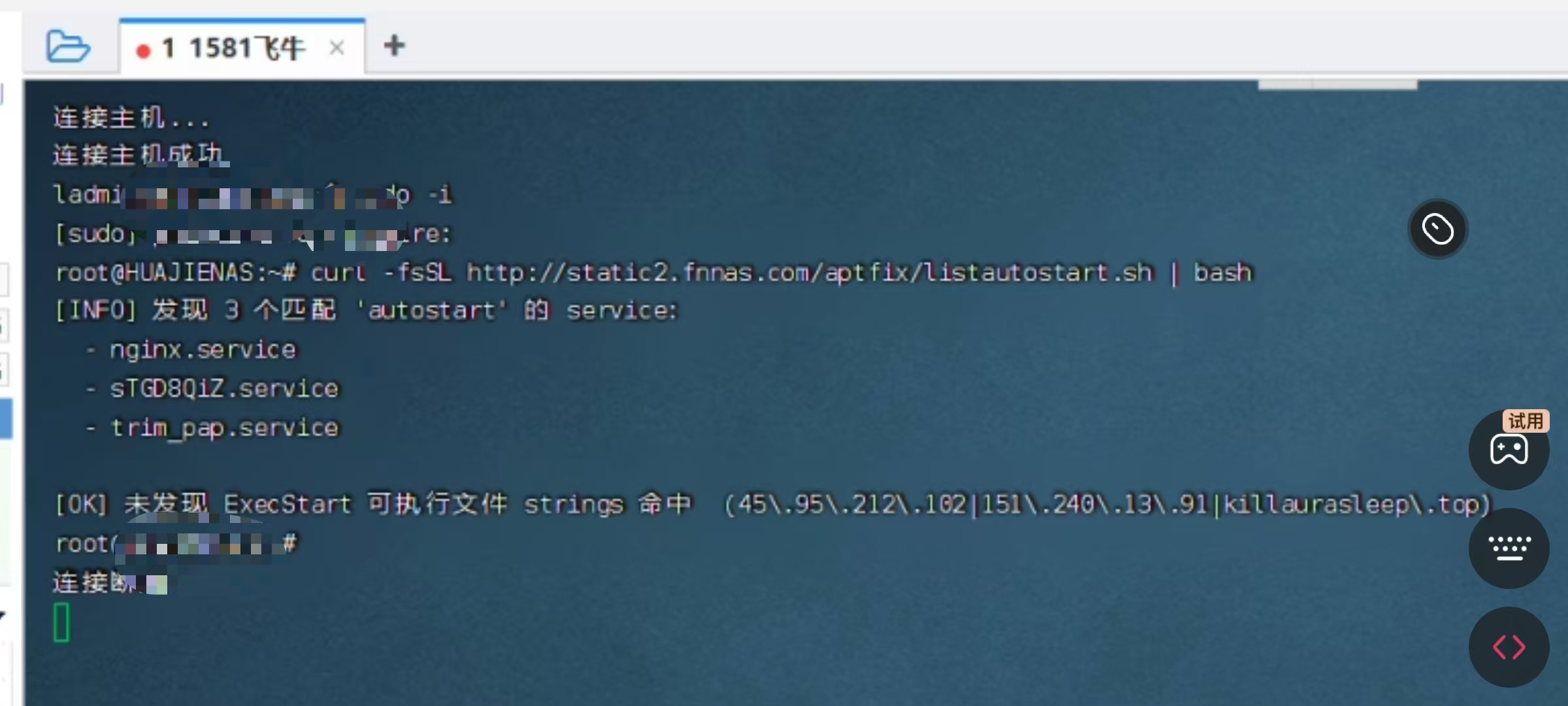

1. 执行官方自查脚本

通过 SSH 进入后台,执行以下命令检查是否存在可疑的自启动服务 :

curl -fsSL http://static2.fnnas.com/aptfix/listautostart.sh | bash

如果输出结果提示有可疑文件,请立即联系官方客服(safety@fnnas.com)或者官方反馈渠道处理 。

2. 修复更新失败的问题

如果你的 NAS 无法检查更新,可能是因为木马删除了系统关键组件(如 cat 命令) 。

检查 DNS: 确保网络设置中的 DNS 不是空的 。

恢复 cat 命令: 在 SSH 中尝试执行

[-x /bin/cat] || ln -sf /bin/busybox /bin/cat进行修复 。多次点击: 若版本过旧,可尝试多次点击更新或使用系统自带的“修复工具” 。

四、 关于 NAS 安全性的深度反思

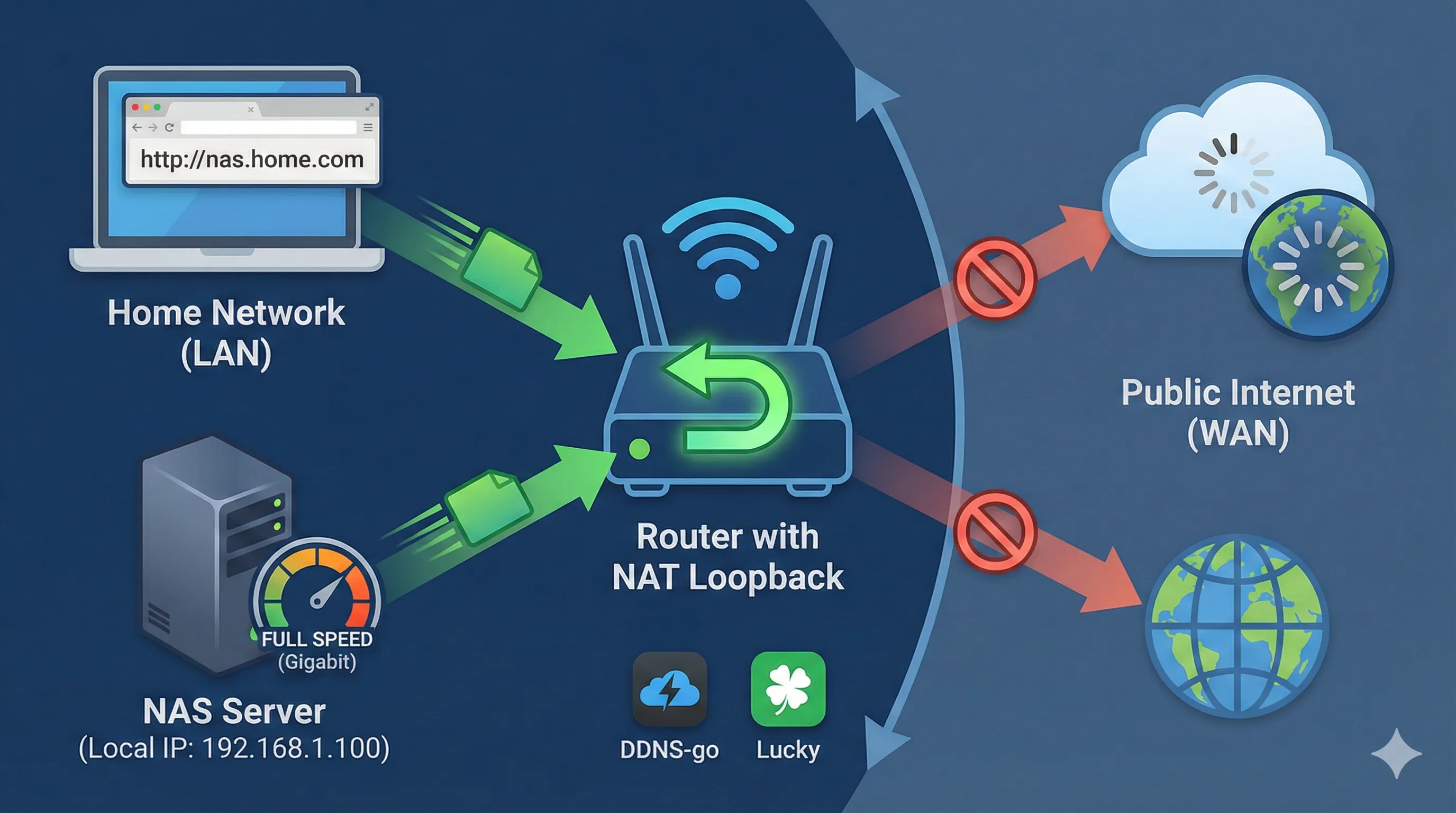

这次事件给所有 NAS 用户敲响了警钟。正如官方建议的那样,“少暴露、不直连”才是核心原则 。

进阶安全防护建议:

放弃 DMZ 映射: 千万不要将 NAS 的公网直接暴露,这相当于把家里的保险柜搬到了大街上 。

善用中转工具: 优先使用加密隧道(如 VPN)、2FA 双重验证,或者通过 Lucky 等反向代理工具开启 HTTPS 访问 。

关注异常流量: 养成定期查看系统连接数和流量监控的习惯。

五、 写在最后:对飞牛初创的理解

作为一家初创公司,飞牛 fnOS 凭借其出色的易用性迅速出圈,但也正因如此,成了黑产眼中的“肥肉”。这次 0day 漏洞事件虽然让人头疼,但也看到了官方的态度:不甩锅、不遮掩、连夜修复、成立安全快速响应团队 。

安全是一个动态的过程,没有绝对安全的系统,只有不断完善的防御。希望飞牛能在此次“洗礼”后变得更加健壮。各位用户,为了你的数据安全,请立刻登录后台升级 1.1.18!

如果你在升级过程中遇到任何异常,欢迎在评论区留言或者去官群反馈,大家一起交流解决。

还没有评论,来说两句吧...